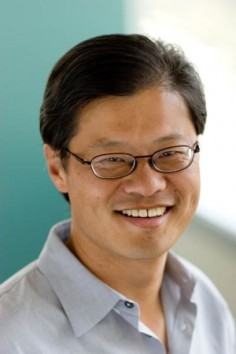

Yahoo! szuka nowego prezesa

18 listopada 2008, 11:04Yahoo! oficjalnie rozpoczęło poszukiwania następcy prezesa Jerry'ego Yanga. Gdy tylko znajdzie się odpowiedni kandydat, Yang zrezygnuje ze stanowiska.

Chrome OS obsłuży programy dla Windows

14 czerwca 2010, 15:22Inżynier Google'a, Gary Kacmarcik, zdradził na grupie dyskusyjnej, że Chrome OS będzie obsługiwał aplikacje dla pecetów za pomocą techniki zdalnego pulpitu. Proces, który pozwoli systemowi Google'a na obsługę programów Windows został nazwany "Chromoting". Niestety, Kacmarcik nie zdradził, czym one jest. Nie wiadomo, jak ma działać.

Rosyjski gigant wyszukiwarkowy wejdzie do Polski

30 czerwca 2011, 12:40Jeszcze w bieżącym roku na polskim rynku zadebiutuje rosyjski gigant wyszukiwarkowy Yandex. Firma, która z samego debiutu na giełdzie Nasdaq pozyskała 1,3 miliarda USD, a cena jej akcji w stosunku do prognozowanych zysków jest dwukrotnie wyższa niż cena akcji Google'a.

Normandy powalczy o rynek dla Windows Phone?

20 lutego 2014, 10:13Od 2011 roku Nokia dokonała sporego wysiłku, by wypromować platformę Windows Phone. Dzięki temu system Microsoftu stał się najszybciej rosnącą platformą mobilną. Zdobył nawet znaczne udziały na kilku ważnych rynkach.

Mistrz świata (jeszcze) nie boi się komputera

22 lutego 2016, 12:57Mistrz świata w go, Lee Sedol, uważa, że pokona program AlphaGo w zaplanowanej na marzec rozgrywce. Nie jest jednak pewien, czy będzie w stanie pokonać komputer w przyszłym roku.

Bill Gates: gdyby nie postępowanie antymonopolowe, Microsoft zdominowałby rynek smartfonów

8 listopada 2019, 10:10Bill Gates powiedział, że Windows mógłby stać się dominującym systemem operacyjnym na smartfonach, gdyby nie postępowanie antymonopolowe toczone przeciwko Microsoftowi przez Departament Sprawiedliwości. Nie ma wątpliwości, że postępowanie antymonopolowe było szkodliwe dla Microsoftu

Gates nie wierzy w sukces Google'a

30 lipca 2007, 11:29Bill Gates w wywiadzie dla The New York Times stwierdził, że nie wierzy w to, iż zapowiadane oprogramowanie Google’a dla telefonów komórkowych może zagrozić pozycji Microsoftu na tym rynku.

Yahoo! nie rezygnuje z wyszukiwarki

25 sierpnia 2009, 10:58Pomimo podpisania umowy z Microsoftem, która zakłada wykorzystanie wyszukiwarki Bing na witrynach Yahoo!, portal nie rezygnuje z udoskonalania swoich usług. Firma zaczęła wprowadzać nowe mechanizmy i, jak zapowiedział Prabhakar Raghavan, wiceprezes ds. wyszukiwania, skupi się na dopracowaniu wyszukiwarki tak, by dawała bardziej precyzyjne rezultaty.

Wiemy, o co oskarżono Google'a

28 października 2010, 11:21Oracle uzupełniło swój pozew przeciwko Google'owi o bardzo interesujące szczegóły. W oryginalnym pozwie, złożoym w sierpniu, nie podano zbyt wielu szczegółów.

Google nie wierzy w botnet

9 lipca 2012, 11:38Zarówno eksperci ds. bezpieczeństwa, jak i sam Google zauważają, że przekazana przez pracownika Microsoftu informacja o botnecie na Androidzie jest nieudowodnionym twierdzeniem. Identyfikatory wiadomości można bowiem podrabiać, więc na ich podstawie nie można jednocześnie orzec, skąd pochodzi niechciany list.